�������•RASPӦ�ð�ȫ������Ʒ��ʽ����

- +1 ������

���켫��IT����Ƶ�������գ��ԡ�ΪӦ��ֲ��ԭ����ȫ������Ϊ������������•RASPӦ�ð�ȫ������Ʒ������ɹ��ٰ졣���ϣ��������Ʒ����������쿶���ĺ���������Ӧ�ó���������������ͬʱ�����η�����dz��������뵽���й���ͨԺ�Ƽ�����������о�����Դ��������ȫ����ҵ�������⽭ΰ��������ѯ��ʼ�˼��ܾ�����������������̽�ֹ��������µ�Ӧ�ð�ȫ�ݱ�������Ӧ�Բ��ԡ�

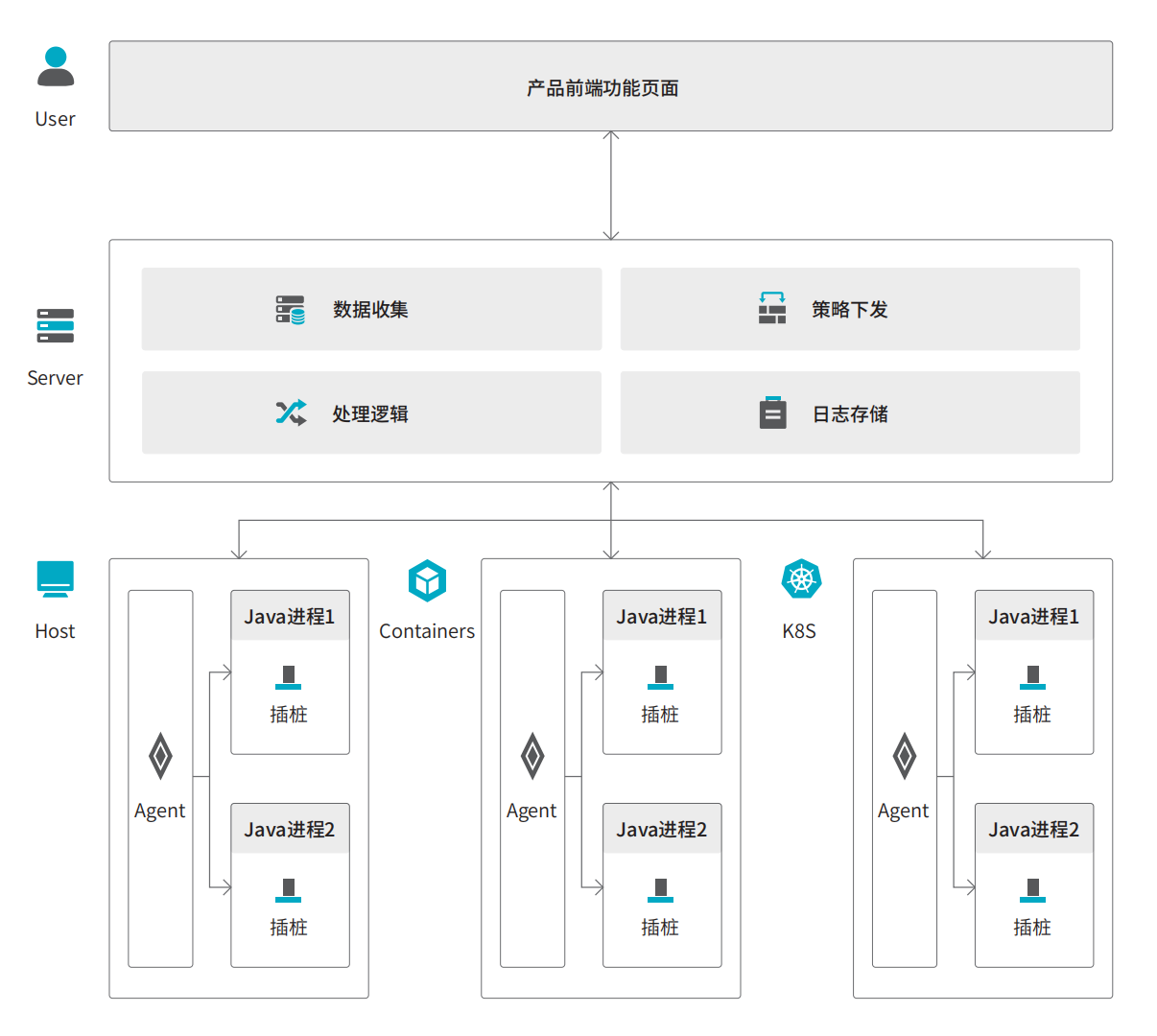

ͼ1 �������•RASPӦ�ð�ȫ������Ʒ������

ͼ1 �������•RASPӦ�ð�ȫ������Ʒ������

Ӧ�ð�ȫ�����Ͼ���ս

���Ż�����������Ӧ�ó����ķ��ٷ�չ��Ӧ�ó����ѳ�Ϊ��ҵ�������в��ɻ�ȱ��һ���֡�ͬʱ����Щ��չ����Ҳ��Ӧ�ó���İ�ȫ������˸��ߵ�Ҫ��

Ӧ�ó����������������Ÿ����ҵ�����̺Ϳͻ�����Ǩ�Ƶ����ϣ���֯�������Ͳ�������Ӧ�ó�����������Щ����

����й¶�¼�Ƶ����Ӧ�ó������Ŵ�����Ҫ���ݣ�����Խ��Խ��Ĺ���������Ӧ��©���������ҹ����ֶβ����ݽ�����������й¶�¼�Ƶ����

��Դ����㷺ʹ�ã���Դ�����͵�������Ĺ㷺ʹ�ã��ڴ�������������ͬʱ��Ҳ�����˸���DZ�ڵ�Ӧ�ð�ȫ���ա���Щ������ܰ���δ�����ֵİ�ȫ©����һ�������û�Ӱ�쵽����Ӧ�õİ�ȫ��

�Ƽ��������ܹ��ռ����Ƽ��������ܹ��IJ���ʹ��Ӧ�õĸ����Ժͷֲ�ʽ�������ӣ������������µİ�ȫ��ս��Ҳʹ�ð�ȫ����������Ҫ��

��ҵ��ҵ��ϵͳ�ĸ�Ҫ����ҵ��ҵ�������Ժͷ�������Ե�Ҫ����ߣ�Ӧ�ð�ȫ�¼����µķ����жϣ�������ҵ�������ɹ����ľ�����ʧ��

ΪӦ��������������ս����ȡ��Ч�İ�ȫ��ʩ��ǿӦ�ð�ȫ�����ѳ�Ϊ����֮���������ư�ȫ���ڶ��꼼���������Ƽ��ḻ��ʵս������ۣ������з���һ�����RASP������Ӧ�ð�ȫ������Ʒ�������ΪӦ�ó����ṩ�����ܡ�������ȫ�������ڵĶ�̬��ȫ�������������

ΪӦ��ֲ��ԭ����ȫ����

ΪӦ��ֲ��ԭ����ȫ������������������㴫ͳ��ȫȱʧ��Ӧ���ڲ��ӽǣ�ͨ�����������������������ں���Ӧ�ó������л����У��������ظ����ƹ�����������в���������ڴ�����SQLע�롢0day�����ȣ���Ӧ�þ߱�ǿ������ҷ���������������ҵ���ֺ�����Ӧ�÷��գ�����Ӧ������ʱ�İ�ȫ��

ͼ2 �������Ʒ����ͼ

ͼ2 �������Ʒ����ͼ

������

0Day����������ͨ������������������й���0day©������Ӧ�������������ƹ���RASP�Թ����ļ���ǻ������������⣬�ܹ��ӹܲ����Ӧ�ó���ĵײ���ã���������Ȼ��������������������ݿ���ʡ�����ִ�еȾ����ƹ��ײ���ã�����RASP����֪������δ֪0day����������Ч������

�ڴ����������ڴ�⻢�����߱����ߵ������Ժ�Σ���ԣ�ֻ����⼊Ӧ⽤�ڲ��������γ���Ч������⻘���������ڴ�⻢�����ṩ�����������ϣ����ڴ�⻢�Ĺ���·���ϲ�����أ��Ӷ�����ͼע�뼰��ע�������ʵ��ȫ�������

Ӧ���Ȳ��������©�����ɱ�⾼��Ӱ��⼤�����ƽ������⣬⻘�������Ӧ⽤������������£�����⾏�е�Ӧ⽤�ṩ�����������ɶ��±�����©����ʱ������Ӧ����⼒��⾼Ч⽀���ȵ�©����Ӧ����Ӧ��

�������⣺�������ͨ����¼��Ϊ������������¼�����֧��Ӧ�ú��м���������⣬�ɸ�����ҵҪ�����ü�����¼���̱���ʶ����⼝�������ɨ�裬���Բ��������˺����������⣬���ɻ�ȡ��⽂���ȶԸ��Ӿ���

������·��⣺��������ܹ���ȡӦ�������ĵ�����·��Ϣ����֪API�����ݴ�����·���Ӷ����������Ϸ��ӳ��ڵĴ��붨λЧ��;�ܹ�����Ӧ���ڲ������������Ϣ���ݴ˵�֪������ù�ϵ�����ֵ��÷���;�ܹ����ֲ�ͬӦ��֮��ķ��ʹ�ϵ�������쳣�������ӡ�

�������⣺���ſ�Դ���Ƶ��©����Ӧ�õĹ�Ӧ����ȫ���ⱸ�ܹ�ע����������ܹ���Ӧ������ʱʵʱ��غͷ����������ʵ�ĵ������������ȡ���������İ汾��Ϣ����������ڵķ��գ��ṩ����������ⰲȫ�������������Ӧ�������ķ�����

��Ʒ����

����Ч���ã�������Ӧ�ó����ڲ������нӿڵ����ϵļ�أ���ȱ߽����سɹ��ʸߺܶࡣ

ҵ��Ӱ��С��Agent��̬��װж�أ�����ҵ����������Ӱ������������̣���ҵ����벻��ͻ��

������ݶȸߣ���������Java�汾��������Java Agent�����Ժã���Ӱ��ϵͳ���й��ܡ�

ģ����չ��ǿ��������Զ��������������չ���߱���̬���ػ��ƣ�����*С��Դռ�á�

Ӧ�ó���

RASP������Ӧ�ó����ڲ���רע��Ӧ�ò�İ�ȫ������������HIDS��WAF���γɸ��������������ϵ���������ڹ���������Ӧ�÷��ռ�⡢�����������©���������ȳ����з�����Ҫ���á�

��������������������,Ӧ�ù����dz����Ҹ�Ч�Ĺ����ֶΣ�����ഫͳ��ȫ����������������������ͼ����������Դ���Ӧ�õ���в����Ϊ���������������Ӧ�ó����ڲ����ṩ�������������ڲ����õĿ��ӣ���Ч����0day���ڴ����ȸ������

Ӧ�÷��ռ�⣺��Դ���©��Ƶ����⻘������ṩ��Ӧ⽤��⾏�����е�ʵʱ⻛�ռ����⼒����Ӧ⽤�м�����ڵ�©����⾏ȷʶ�𣬲��ܹ�����Ӧ⽤�����������⻛�����⣬�ṩ���Ƶ�⻛�ջ���ָ��⽤⼾���⻛������ȷ�Ϻ��ƽ�����

�������������ͳ⼊�ַ���⽅����δ֪����ȱ�������⼒������0day���ڴ�⻢���ѷ����Ĺ�����������Թ����ļ��������������⣬��Ӧ�õײ��⽤��⾏��أ��ù���⽆���ƹ�����Ϊ��ȫ⼈Ա�ṩ�꾡�Ĺ�����·��⽅��©����λ�����֡�

©�����������Ͼ�ϵͳ��������©�����ܶ�û����Ӧ������ֱ���������±�����©����δ������������ʱ�������ܺڿ�����������Щ������ ��������Ȳ���������ͨ������ƥ�������©������ԭ���������ַ�ʽ����Ч����©��Ӧ��������

���ѡ����ʵ�RASP

������Ա��IT�Ŷ�����Ŭ������ȫ��ƷǶ�뵽���ߺ��������У���������ʹ���Զ��������������Ͳ��Բ�Ʒ����һ�����������ð�ȫ�����Զ�����

RASP���ÿ���������һҪ������ȫ���ɵ�Ӧ���ڲ�����������Ӧ�����е��κεط����У���������Ӧ�õ���չ����չ����������������������С����⻯���������С�RASP�ð�ȫ�������ֵþ���Ӧ�ô���һ��������ΪӦ��ֲ��ԭ���İ�ȫ������

��ȫ�Ŷ�����Ѱ��һ����Ч�Ҹ����ڹ�����Ӧ�ð�ȫ���������WAF���������Ŷӵ�Ŀ������Ѱ����Щ������ȫǶ�뵽���е�Ӧ�ù�������֤�����еĽ����������Ȼ�����е�WAF��û�б�����ȫ�滻�����������л�����ݵĿ����Ŷ���ʹ�õĽ��١�

Ϊ���뿪������Э����RASP���������Ҫ���ִ�Ӧ�ÿ���һ�����ݣ�ͨ���Ӽ��ݵ��Զ���������ʼ������Ҫͨ���ڹ���ʱ����Ӧ�ö�ջ����Ӧ�ó���һ����չ����Ӧ�á����⡱Ӧ�ó�����Ӧ�ó�������ʱ�����䱣������������Щ����Ŭ��ʵ�֡���ȫ���ơ��Ŀ����Ŷӣ����ϣ����Ӧ��ȫ��������(����������Ԥ��������������)���ܹ���ð�ȫ���ӻ���

�û���ѡ��RASP�����У�Ҫ�����֯������չ��������������ص㿼�칩Ӧ�����¼�������������

��Ч�ԣ�RASPͨ����Ӧ�������������������Ǹ��㷺��Ӧ����в�����ҿ������������ģʽ�ͼ��ģʽ����ģʽ�¹�������һ���ڵ�ǰӦ����в���������Ϊ��Ҫ������ͨ��SSRF(������������α��)����Capital One�Ƶ��¼���

Ӧ�ø�֪������WAF�ṩ���������İ�ȫ����(������)����Ƕ��Ӧ�ó���RASP�ṩ�˶���İ�ȫ�����ԡ����⣬һЩRASPƽ̨ͨ��ʶ�����ģ����������Э��������Ա������������Ŷ���˵�����õļ����������RASP��ȷ��λ����������Ҫ��

API֧�ֺ��Զ�������RASP�����İ�ȫ��Ʒ֧��ͨ��API�ṩ������ƽ̨���ܣ�ʹ��������ʦ�ܹ������ǵ�ԭ����������RASP������

���Ƿ�Χ������֧�֣�����Ȼ��RASP��*�����⣬�����RASP֧��Ϊ��Java��.NET�����ĺ���ƽ̨�ṩȫ��֧��;����֮�⣬����Python��PHP�ȵ�֧����Ȼ��Щ���������ǽ��齫ƽ̨����֧�ֵĹ����ΪRASP��Ʒ����ȺͲ�Ʒѡ����Ҫ��־��

Ԥ������֤��������������Խ�緢�ִ�����������Խ���ס�����������Ӧ�ò�����©��ɨ��������������Ա��Խ��Խ���Ӧ�ð�ȫ��������Ԥ����ν��еġ���Ȼ��������Ӧ��Ϊ���ĵĹ���Ҳ����������һ�㣬��RASP�����������Զ��������У�ͨ������ȷ��Ӧ�ó������Щ���ִ���©��������ͨ�����ں����ϰ��Ԥ�����ġ���/�̡������С�

��������Ժܺ�������������ָ�꣬������Ѫ�塱һ��ע�뵽Ӧ�ó����ڲ���ʹӦ�ó���������ʱʵ�����Ұ�ȫ�����������û�ʵʱ���������֪��δ֪�İ�ȫ������ΪӦ�ó����ṩȫ�������ڵĶ�̬��ȫ������

���ͣ����������Ѷ

������Ƶ

��Ʒ����

X

X

����֤��¼

����֤��¼

QQ�˺ŵ�¼

QQ�˺ŵ�¼

���˺ŵ�¼

���˺ŵ�¼